آشنایی با روش های هک کردن گوشی های هوشمند اندرویدی 10

هک کردن گوشی اغلب به نفوذ غیر مجاز به گوشی موبایل یا کامپیوتر اشاره دارد و به طور معمول توسط یک یا چند “هکر” انجام می شود. هکرها برای هک کردن گوشی با برنامه های مختلف، برای دستیابی به هدف خود به دنبال تغییر سیستم های امنیتی هستند كه با هدف واقعی سیستم متفاوت است. هکرها از مهارت های خود برای یافتن نقص، مناطق آسیب پذیر و نقاط ضعف در سیستم امنیتی سازمان استفاده می کنند. این کار برای کشف و رفع نقاط ضعف و جلوگیری از نفوذ هکرهای مخرب در سیستم امنیتی انجام می شود. برای هک کردن گوشی های موبایل از روش های متفاوتی استفاده می کنند. ما در این مقاله مهمترین روش های هک گوشی با برنامه های گوناگون را برای شما ارائه دادیم.

انواع روش های هک کردن موبایل های اندروید

با گسترش استفاده از تلفن های هوشمند، هکرها با استفاده از زبان های برنامه نویسی برنامه های هک گوشی را به منظور سرقت اطلاعات کاربران طراحی کرده اند. هکر با استفاده از انواع روش های هک که ما در این مقاله چند مورد از مهمترین آنها را بیان می کنیم می تواند گوشی همراه شما را هک کنند

هک کردن گوشی با برنامه Keylogger

شما می توانید با استفاده از برنامه Keylogger در دستگاه اندروید خود، تلفن هوشمند را کنترل کنید. اگر تلفن هوشمند خود را در جایی فراموش کردید یا چند دقیقه دور شدید، می توانید بفهمید شخصی با استفاده از ابزار Keylogger دستگاه اندروید شما را کنترل کرده است یا خیر. برنامه هک کردن گوشی Keylogger به شما امکان می دهد از صفحه کلید مخصوص طراحی شده استفاده کنید که از لحاظ ظاهری شبیه صفحه کلید معمولی است و شما را قادر می سازد تا هر ورودی را که از طریق صفحه کلید تایپ می کنید تشخیص دهید. این نرم افزار اقدامات انجام شده در تلفن هوشمند شما را بررسی می کند و با استفاده از آن می توانید تمام فعالیت های گوشی را از راه دور مشاهده کنید.

هک کردن گوشی با برنامه DoS \ DDoS

DOS حمله ای است که برای جلوگیری از دسترسی کاربران قانونی به منابعی مانند دسترسی به وب سایت، شبکه، ایمیل ها و یا کند کردن گوشی از آن استفاده می شود. DoS مخفف کلمه Denial of Service است. این نوع حمله معمولا با ضربه زدن به منبع هدف مانند یک وب سرور با درخواستهای زیاد همزمان انجام می شود. این منجر به عدم پاسخگویی سرور به کلیه درخواست ها می شود. اثر این کار می تواند خراب شدن سرورها یا کند کردن آنها باشد.قطع برخی از مشاغل از اینترنت می تواند منجر به ضرر قابل توجهی در تجارت یا پول شود. اینترنت و شبکه های رایانه ای بسیاری از مشاغل را تامین می کند.

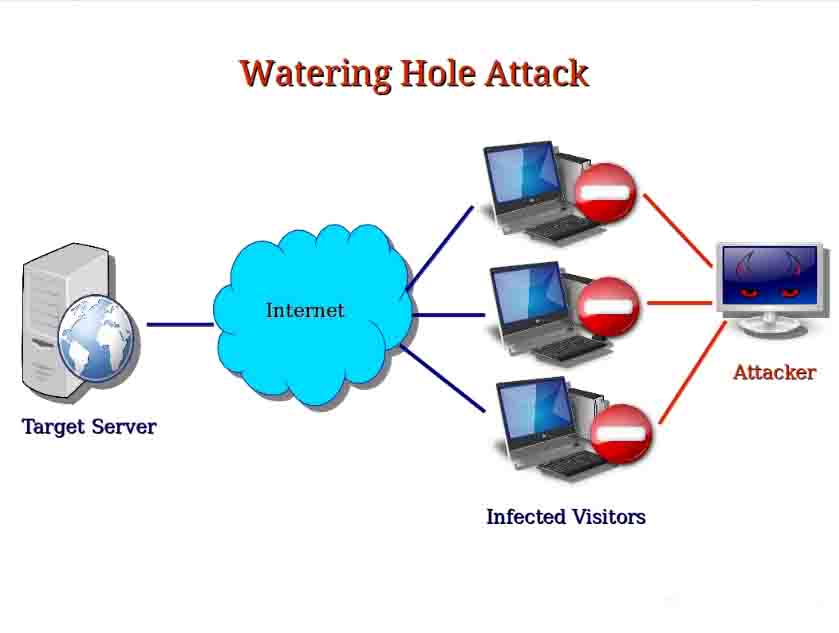

. حملات حفره آب (Waterhole attack)

حمله WaterHole attack یک حمله امنیتی است که در آن مهاجم با آلوده کردن وب سایت هایی که اعضای گروه از آن بازدید می کنند، می خواهد گروه خاصی از کاربران نهایی را به خطر بیندازد. هدف این است که کامپیوتر کاربر هدف را آلوده کرده و به شبکه محل کار آن دسترسی پیدا کنید. هک کردن گوشی با Waterhole، برای توزیع بدافزار بر روی رایانه های قربانیان به روشی مشابه انجام فعالیت های فیشینگ استفاده می شود. مجرمان سایبری وب سایت های معروف را با بدافزار آلوده می کنند و هر کسی که بدشانسی آورده باشد رایانه های خود را به طور خودکار با بدافزار بار می کند. بدافزار مورد استفاده در این حملات معمولا اطلاعات شخصی هدف را جمع آوری کرده و به سرور هکر ارسال می کند.

حمله Eavesdropping چیست؟

حمله Eavesdropping زمانی اتفاق می افتد که هکر داده های منتقل شده بین دو دستگاه را رهگیری، حذف یا اصلاح کند. Eavesdropping، که به آن sniffing یا snooping نیز گفته می شود، برای دسترسی به داده های ترانزیتی بین دستگاه ها، به ارتباطات شبکه ایمن متکی است. برای تعریف بیشتر Eavesdropping، این امر معمولا هنگامی اتفاق می افتد که کاربر به شبکه ای متصل شود که در آن ترافیک امن یا رمزگذاری نشده باشد و داده های حساس کسب و کار را به یک همکار خود ارسال کند.

داده ها از طریق یک شبکه باز منتقل می شوند و این به مهاجم فرصت می دهد تا از طریق روش های مختلف آنها را رهگیری کند. تشخیص حملات Eavesdropping اغلب ممکن است دشوار باشد. برخلاف سایر اشکال حملات سایبری، وجود یک اشکال یا دستگاه شنود ممکن است بر عملکرد دستگاه ها و شبکه ها تاثیر منفی بگذارد.

هک کردن گوشی با برنامه فیشینگ

فیشینگ یکی از روش های مورد علاقه حمله هکر است که آنها برای هک کردن رمزهای ورود به سیستم ID استفاده می کنند. امروز با Popular Phishing Techniques آشنا می شویم که امروزه هکرها از آنها برای هک کردن گوشی و سایت های شبکه های اجتماعی یا رمزهای عبور ایمیل استفاده می کنند. به زبان ساده فیشینگ در واقع روشی است که در آن هکر از Phish یا صفحات جعلی یا برنامه های جعلی برای گرفتن اطلاعات حساس از قربانی استفاده می کند. اطلاعات حساس می تواند رمزهای عبور کاربر، جزئیات حساب بانکی، مشخصات شخصی، شماره تلفن، حتی کدهای تایید باشد که سرویس های مجاز مانند Google و Facebook برای تأیید صحت به تلفن ها ارسال می کنند.

ویروس، تروجان

تروجان ها برنامه های فریبنده ای هستند که ممکن است به عنوان نرم افزار رایگان، فیلم یا موسیقی یا تبلیغاتی به ظاهر قانونی مبدل شوند. طبق اکثر تعاریف، تروجان ها ویروس نمی باشند. ویروس برنامه ای است که با اتصال به سایر نرم افزارها گسترش می یابد، در حالی که تروجان با تظاهر به نرم افزار یا محتوای مفید گسترش می یابد. بسیاری از کارشناسان برنامه های جاسوسی را که فعالیت کاربر را ردیابی می کنند و گزارش ها یا داده ها را به مهاجم ارسال می کنند، نوعی از Trojan می دانند.

تروجان ها می توانند به عنوان ابزاری مستقل برای مهاجمان عمل کنند یا می توانند بستری برای فعالیت های مخرب دیگر باشند. از روت کیت های Trojan می توان برای ایجاد حضور مداوم در دستگاه کاربر یا شبکه شرکتی استفاده کرد.برای اینکه بتوانید از تروجان ها استفاده کنید باید دانش برنامه نویسی را به صورت حرفه ایی آموزش دیده باشید. در غیر این صورت شما باید از نرم افزار هایی که برای هک کردن گوشی طراحی شده اند استفاده کنید.

برنامه هک کردن تلفن همراه

شاید شما هم برای نظارت بر فعالیت های گوشی همراه، اعضای خانواده خود در جستجوی یک برنامه برای هک کردن گوشی تلفن همراهشان هستید. به همین منظور سایت xspy برنامه ایی را به منظور کنترل و نظارت والدین برای شما ارائه داده است که با استفاده از آن می توانید گوشی فرزندان خود را هک کنید و از عملکرد فضای مجازی و دیگر فعالیت ها در گوشی موبایلش بدون آنکه او متوجه شود باخبر باشید. نصب این برنامه هک بسیار ساده و کار کردن با آن به راحتی صورت می گیرد. کافیست این برنامه را روی گوشی تلفن مورد نظر خود نصب کنید و از راه دور ان را کنترل کنید. برنامه هک کردن گوشی برای نظارت والدین در سایت xspy در سه نسخه اصلی برای کاربران طراحی شده است. در هر نسخه قابلیت های منحصر به فردی اضافه شده است که شما با دیدن آن شگفت زده خواهید شد.

در نسخه نخست شما برنامه هک کردن گوشی را روی دستگاه فرزندتان نصب کنید. به محض نصب برنامه در گوشی، این نرم افزار بعد از نصب پنهان می شود و فرزندتان قادر به دیدن آن نمی باشد.

در نسخه دوم شما می توانید با استفاده از سریال گوشی موبایل یا شماره سیم کارت فرزندتان موبایل او را از راه دور هک و ردیابی کنید.

و اما در آخرین نسخه، شما می توانید آیکون برنامه را به شکل هر آیکونی که دوست دارید تغییر دهید و سپس لینک برنامه را برای او بفرستید. او بعد از کلیک کردن روی لینک و نصب برنامه دیگر نمی تواند آن را در گوشی خود بیابد.

قابلیت های برنامه هک گوشی تلفن همراه

نظارت بر تمامی پیام های ارسال شده و دریافت شده

نظارت بر گزارشات تماس و ضبط کردن مکالمات

کنترل و نظارت بر تمامی شبکه های اجتماعی

ردیابی موقعیت مکانی

دسترسی به تنظیمات و داده ها

مشاهده تمامی برنامه های که در گوشی نصب شده

برنامه ردیابی و کنترل نامحسوس گوشی موبایل و تبلت از راه دور

سامانه مراقبت از خانواده (SPY24) نام یک نرم افزار موبایل با نصب و فعالسازی بسیار ساده می باشد که به والدین امکان کنترل و مدیریت فعالیت فرزندان در شبکه های مجازی موبایلی را می دهد. در زیر می توانید برخی از امکانات برنامه SPY24 را مشاهده نمایید:

نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و...

موقعیت لحظه مستمر و مسیر های پیموده شده

وب سایت های بازدید شده و برنامه های اجرا شده

با قابلیت پنهان سازی 100 درصد برنامه و مدیرت راه دور

امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور